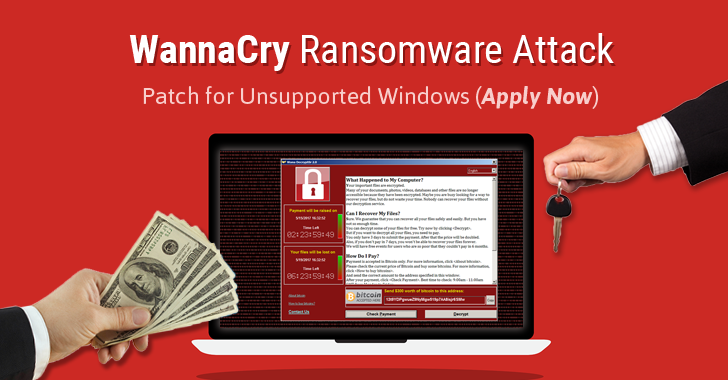

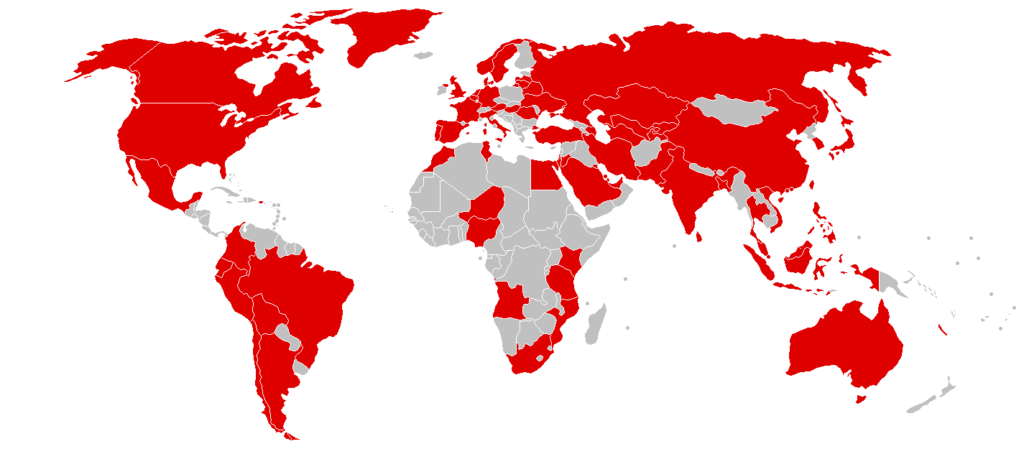

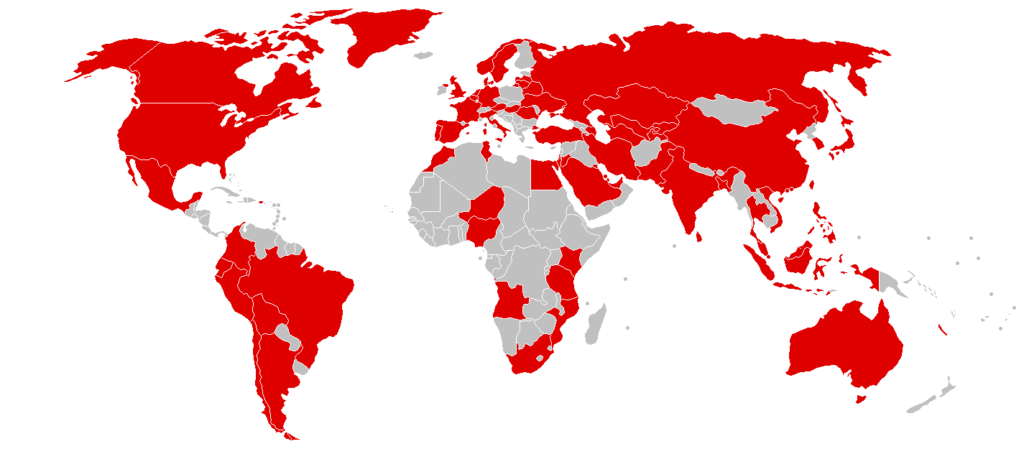

Todo comenzó en mayo (de 2017) cuando el ransomware “Wanna Cry” ingresado a través de los programas Eternal Blue y Double Pulsar, robados a la Agencia Nacional de Seguridad de EE.UU. (NSA), infectó a 200,000 computadoras de sistema operativo Windows en 150 países, de acuerdo a datos de Europol. WannaCry es una evolución de lo que podría ser CryptoLocker, un tipo de virus, del formato troyano, con la capacidad de introducirse en nuestro equipo explotando una vulnerabilidad de software.

Los más afectados fueron Rusia, Ucrania, India y Taiwán, aunque igualmente afectó a Estados Unidos y Reino Unido. En Latinoamérica el más afectado fue México, seguido de Brasil, Ecuador, Colombia y Chile, según datos de Kaspersky. Lo que sucedió con WannaCry fue que afectó a las computadoras bloqueándolas y exigiendo una recompensa entre $300USD a $600USD en formato de bitcoins que ya te platicamos(que lleve a la nota de bitcoins), y como todo rescate, no hay seguridad de que te devuelvan toda la información.

WannaCry funciona en 3 simples pasos:

1.- Recibes un mail sospechoso que te hace darle click a algún link, abrir algún documento o algún hipervínculo o pop up en una página y así se infecta tu computadora.

2- Una vez dentro de la computadora, busca “bugs” o fallas dentro del sistema operativo de Windows donde se extiende a todos lados y puede “contagiarse” a otras computadoras que estén relacionadas.

3.- Finalmente encripta tus archivos y pide un pago en bitcoins.

Posterior a eso, a finales de junio hubo un segundo ataque con un virus similar a WannaCry afectando equipos Windows en Rusia, Reino Unido, Holanda, Dinamarca, India, Francia, España y Noruega.

Las primeras noticias del ataque llegaron de Ucrania, donde ministerios, el Banco Central de Ucrania, el fabricante de aeronaves Antonov, servicios postales, el metro de Kiev, la distribuidora estatal de electricidad, Ukrenergo, y el aeropuerto Kiev, reportaron fallas informáticas. En Rusia el gigante petrolero Rosneft reportó el ataque. En estos igual que con WannaCry se reportó la exigencia de $300USD en bitcoins.

Una de las soluciones planteadas es el archivo Perfc que podría ayudar a arreglar la situación del virus, aunque se cree que tiene una eficacia limitada. La cosa está en crear un archivo de sólo lectura, denominado Perfc, y colocarlo en la carpeta “C: Windows” de una computadora y que el ataque se detendrá.

La completa y específica lista de pasos de cómo hacer esto ha sido publicada por el sitio web de noticias de seguridad Bleeping Computer y ha sido respaldada por varios otros expertos en seguridad. Aunque este método es eficaz, sólo protege la computadora individual en la que se coloca el archivo Perfc. Los investigadores hasta ahora han sido incapaces de localizar “ un interruptor de matar “ que desactivar ía el ataque ransomware por completo.

Ahora, ¿cómo evitar o intentar detener este virus además del caso Perfc?

Primera recomendación: Virtualización.

Sincronización de los archivos empresariales ayudan a proteger los dispositivos y las organizaciones contra ataques de este tipo y facilitan la recuperación de información.

Segunda recomendación: Actualizaciones.

Es de vital importancia asegurarse que todos los usuarios tengan el parche de seguridad, que lanzó Microsoft recientemente, para evitar este ataque y todas las actualizaciones al día. Esto se conecta con la virtualización puesto que deja al Departamento de TI activar el parche en todas las computadoras.

Finalmente cabe mencionar que por el hecho de pagar por la liberación de información lo único que haremos es recompensar a estos hackers e incentivarlos a mayores ataques.